Steam merupakan platform distribusi permainan digital terbesar di dunia yang dikembangkan oleh Valve Corporation, melayani lebih dari 120 juta pengguna aktif bulanan dengan katalog lebih dari 50.000 permainan, menjadi target utama serangan siber karena basis penggunanya yang sangat besar dan nilai ekonomi yang tinggi dari transaksi harian yang mencapai miliaran dolar. Sebagai infrastruktur kritikal bagi industri permainan digital, Steam mengelola data sensitif jutaan pengguna termasuk informasi pembayaran, riwayat pembelian, inventaris item virtual bernilai tinggi, serta menyediakan layanan daring seperti multiplayer, komunikasi suara, dan streaming—menjadikannya sasaran empuk bagi pelaku kejahatan siber yang ingin merusak layanan, memeras perusahaan, atau sekadar menunjukkan kemampuan teknis mereka.

Serangan DDoS (Distributed Denial of Service) pada Steam adalah upaya jahat untuk membuat layanan Steam tidak dapat diakses oleh pengguna sah dengan cara membanjiri server dengan lalu lintas palsu dalam jumlah sangat besar dari ribuan bahkan jutaan perangkat yang telah diretas dan dikontrol oleh penyerang melalui botnet—jaringan komputer zombie yang terinfeksi malware. Serangan jenis ini berbeda dengan serangan peretasan biasa karena tidak berupaya mencuri data atau mengambil alih sistem, melainkan hanya bertujuan membuat layanan lumpuh sehingga pengguna tidak bisa login, membeli permainan, mengunduh konten, atau bermain daring. Artikel ini akan membahas secara mendalam tentang bagaimana serangan DDoS pada Steam terjadi, apakah pengguna individu bisa terkena DDoS, status hukum serangan DDoS, cara mendeteksi apakah Anda menjadi korban, sejarah serangan DDoS terbesar di dunia, insiden serangan DDoS pada Steam di tahun 2025 dan sebelumnya, serta upaya perlindungan yang dapat dilakukan.

Can You Get DDoS on Steam? (Apakah Bisa Terkena DDoS di Steam?)

Pengguna Individu vs Platform

Can you get DDoS on Steam:

Jawaban: YA, tetapi dengan konteks berbeda

Dua Skenario DDoS pada Steam:

1. Serangan DDoS pada Platform Steam (Server Valve)

Target: Server infrastruktur Steam milik Valve

Pelaku: Kelompok peretas, aktivis siber, kompetitor, atau individu dengan motif tertentu

Dampak:

- Layanan Steam tidak dapat diakses oleh SEMUA pengguna

- Tidak bisa login ke akun Steam

- Tidak bisa mengunduh atau memperbarui permainan

- Tidak bisa bermain game daring yang memerlukan koneksi Steam

- Toko Steam tidak bisa diakses

- Komunitas dan forum Steam lumpuh

- Fitur obrolan dan komunikasi suara tidak berfungsi

Contoh Kasus:

- 2015: Kelompok peretas “Phantom Squad” dan “Lizard Squad” mengancam akan melakukan serangan DDoS pada Steam saat periode liburan Natal

- 2018: Steam mengalami gangguan masif yang diduga akibat serangan DDoS, membuat jutaan pemguna tidak bisa akses

- 2021: Beberapa insiden gangguan layanan Steam yang dicurigai akibat serangan DDoS terkoordinasi

Frekuensi: Relatif jarang karena Valve memiliki sistem proteksi DDoS yang sangat canggih dan mahal

2. Serangan DDoS pada Pengguna Individu Steam

Target: Alamat IP pengguna individu saat bermain game daring

Pelaku: Pemain curang (cheater), pemain yang kalah dan dendam, atau kompetitor dalam turnamen

Dampak:

- Koneksi internet pengguna individu terputus atau sangat lambat

- Tidak bisa bermain game daring (terlempar dari server)

- Ping sangat tinggi (lag parah)

- Perangkat lain di rumah yang terhubung ke internet juga terganggu

Bagaimana Ini Bisa Terjadi:

Ketika bermain game daring multiplayer (seperti CS:GO, Dota 2, atau Rust), alamat IP pengguna bisa bocor melalui:

- Komunikasi suara peer-to-peer: Beberapa game menggunakan koneksi langsung antar pemain untuk voice chat

- Server game yang tidak aman: Server komunitas atau pribadi yang tidak mengenkripsi alamat IP

- Aplikasi pihak ketiga: Discord, TeamSpeak, atau aplikasi komunikasi lain yang bisa membocorkan IP

- Social engineering: Penyerang mengirim link berbahaya yang ketika diklik akan mencatat IP korban

Contoh Skenario:

- Anda bermain CS:GO competitive match

- Lawan yang kalah dan kesal menggunakan tool untuk mendapatkan IP Anda

- Mereka menggunakan layanan DDoS-for-hire (booter/stresser) untuk menyerang IP Anda

- Koneksi internet Anda terputus, Anda dikeluarkan dari match, dan tim Anda kalah

Cara Melindungi Diri:

- Gunakan VPN: Sembunyikan alamat IP asli Anda dengan VPN saat bermain game daring

- Jangan klik link mencurigakan: Link dari pemain tidak dikenal bisa mencuri IP Anda

- Gunakan server resmi: Hindari server komunitas yang tidak terpercaya

- Restart router: Jika menggunakan IP dinamis, restart router akan mengubah IP Anda

- Lapor ke Steam: Laporkan pemain yang melakukan serangan DDoS (violation of Steam terms)

Is DDoS Attack Illegal? (Apakah Serangan DDoS Ilegal?)

Status Hukum di Berbagai Negara

Is DDoS attack illegal:

Jawaban: YA, sangat ILEGAL di hampir semua negara

Status Hukum Serangan DDoS:

Di Indonesia

Undang-Undang ITE (Informasi dan Transaksi Elektronik):

UU No. 19 Tahun 2016 tentang Perubahan atas UU No. 11 Tahun 2008 tentang ITE:

Pasal 30 ayat (3):

“Setiap orang dengan sengaja dan tanpa hak atau melawan hukum mengakses komputer dan/atau sistem elektronik dengan cara apa pun dengan tujuan memperoleh informasi elektronik dan/atau dokumen elektronik.”

Pasal 30 ayat (4):

“Setiap orang dengan sengaja dan tanpa hak atau melawan hukum mengakses komputer dan/atau sistem elektronik dengan cara apa pun dengan melanggar, menerobos, melampaui, atau menjebol sistem pengamanan.”

Ancaman Hukuman:

- Pidana penjara: Maksimal 10 tahun

- Denda: Maksimal Rp 10.000.000.000 (10 miliar rupiah)

Pasal yang Relevan untuk DDoS:

- Pasal 30 (akses ilegal ke sistem komputer)

- Pasal 31 (penyadapan dan transmisi informasi)

- Pasal 32 (merusak sistem elektronik)

- Pasal 33 (gangguan sistem elektronik)

Di Amerika Serikat

Computer Fraud and Abuse Act (CFAA):

- Tahun diberlakukan: 1986 (dengan berbagai amandemen)

- Hukuman: Hingga 10 tahun penjara untuk pelanggaran pertama, hingga 20 tahun untuk pelanggaran kedua

- Denda: Hingga $250.000 untuk individu, hingga $500.000 untuk organisasi

Kasus Terkenal:

- 2014: Matthew Keys, mantan reporter Reuters, divonis 2 tahun penjara karena memberikan akses ke sistem Tribune Company

- 2018: Dua remaja Inggris dipenjara karena melakukan serangan DDoS pada berbagai layanan termasuk Microsoft dan Sony

Di Uni Eropa

EU Cybersecurity Act dan GDPR:

- Hukuman: Hingga 5 tahun penjara

- Denda: Hingga €20 juta atau 4% dari omzet tahunan global (mana yang lebih tinggi)

Di Inggris

Computer Misuse Act 1990:

- Hukuman: Hingga 10 tahun penjara

- Denda: Tidak terbatas

Kasus Terkenal:

- 2017: Adam Mudd, pencipta layanan DDoS-for-hire “Titanium Stresser”, divonis 2 tahun penjara dan diperintahkan membayar kompensasi £386.000

Mengapa DDoS Ilegal

Alasan Hukum:

- Gangguan Layanan: DDoS mengganggu operasi bisnis yang sah, menyebabkan kerugian finansial

- Kerusakan Infrastruktur: Serangan DDoS bisa merusak perangkat keras server dan jaringan

- Pencurian Sumber Daya: Menggunakan komputer orang lain (botnet) tanpa izin

- Pelanggaran Privasi: Mengakses sistem tanpa otorisasi

- Kerugian Ekonomi: Bisnis kehilangan pendapatan, pengguna kehilangan akses ke layanan

Bahkan Layanan DDoS-for-Hire Ilegal:

- Situs “booter” atau “stresser” yang menawarkan layanan DDoS dengan biaya tertentu (Rp 50.000 – Rp 500.000 per serangan) adalah ILEGAL

- Pemilik dan pengguna layanan ini bisa dituntut pidana

- FBI dan Europol secara rutin menutup situs-situs ini dan menangkap penggunanya

Catatan Penting:

- “Stress Testing” yang Sah: Perusahaan boleh melakukan tes beban (load testing) pada INFRASTRUKTUR MEREKA SENDIRI untuk mengukur kapasitas—ini legal

- Menyerang Orang Lain: Menyerang sistem milik orang lain, bahkan dengan dalih “testing”, tetap ILEGAL

How Can I Tell If I Got DDoSed? (Bagaimana Mengetahui Jika Saya Terkena DDoS?)

Tanda-Tanda Serangan DDoS

How can I tell if I got ddosed:

Gejala pada Pengguna Individu:

1. Koneksi Internet Tiba-Tiba Putus atau Sangat Lambat

Ciri-ciri:

- Saat bermain game daring, tiba-tiba koneksi terputus (disconnect)

- Ping melonjak dari normal (30-50ms) menjadi sangat tinggi (500ms – 2000ms atau timeout)

- Website tidak bisa dibuka, aplikasi streaming tidak bisa memutar video

- Perangkat lain di rumah (HP, laptop, smart TV) juga tidak bisa akses internet

Cara Mengecek:

- Tes koneksi ke situs seperti speedtest.net atau fast.com

- Jika hasilnya sangat lambat atau gagal, bisa jadi Anda terkena DDoS

- Cek apakah tetangga/ISP mengalami gangguan (jika tidak, kemungkinan Anda ditarget spesifik)

2. Router atau Modem Berkedip atau Restart Sendiri

Ciri-ciri:

- Lampu indikator router berkedip tidak normal (semua lampu menyala atau berkedip cepat)

- Router restart sendiri berkali-kali

- Tidak bisa akses halaman admin router (192.168.1.1)

Penyebab:

- Serangan DDoS menghabiskan kapasitas pemrosesan router

- Router overload dan restart untuk melindungi diri

3. Terjadi Saat Bermain Game Daring (Terutama Saat Menang)

Pola Khas:

- Anda bermain game kompetitif (CS:GO, Dota 2, Rust, Fortnite)

- Anda sedang menang atau lawan sedang kalah

- Tiba-tiba koneksi Anda putus, tetapi lawan lain masih bisa bermain

- Setelah koneksi pulih, Anda sudah dikeluarkan dari match dan dianggap kalah

Ini Sangat Mencurigakan:

- Jika hanya Anda yang disconnect sementara pemain lain baik-baik saja

- Jika terjadi berulang kali dalam situasi serupa (saat menang)

- Jika lawan pernah mengancam atau mengirim pesan provokatif sebelumnya

4. Peningkatan Lalu Lintas Jaringan yang Tidak Wajar

Cara Mengecek:

- Buka Task Manager (Windows) atau Activity Monitor (Mac)

- Pergi ke tab Network atau Jaringan

- Lihat penggunaan bandwidth: jika sangat tinggi (mendekati kapasitas maksimal) meski tidak ada aktivitas download/streaming, bisa jadi DDoS

Tanda Lain:

- Bandwidth upload sangat tinggi (padahal Anda tidak upload apa-apa)

- Koneksi keluar (outgoing connections) sangat banyak ke alamat IP asing

5. Pesan Error dari Game atau Aplikasi

Pesan Umum:

- “Connection timed out”

- “Lost connection to server”

- “Network error”

- “Cannot reach game server”

- “High latency detected”

Catatan:

- Pesan ini bisa juga karena masalah jaringan biasa

- Tapi jika terjadi berulang dalam situasi mencurigakan (setelah ancaman dari pemain lain), kemungkinan DDoS

6. Alamat IP Anda Bocor atau Diketahui Orang Lain

Tanda-tanda IP Bocor:

- Ada pemain yang menyebutkan lokasi umum Anda (kota/negara) di chat game

- Ada yang mengirim pesan seperti “I know your IP” atau “Prepare to get DDoSed”

- Anda pernah klik link mencurigakan yang dikirim pemain lain

Cara Mengecek IP Anda:

- Buka whatismyipaddress.com

- Catat IP Anda

- Jika pemain lain menyebutkan IP yang sama, berarti IP Anda bocor

Cara Membedakan DDoS dengan Masalah Jaringan Biasa

| Gejala | DDoS | Masalah Jaringan Biasa |

|---|---|---|

| Waktu Kejadian | Tiba-tiba saat bermain game kompetitif | Acak, tidak terkait dengan aktivitas spesifik |

| Durasi | 5-30 menit (sesuai durasi serangan) | Bervariasi, bisa singkat atau lama |

| Frekuensi | Berulang dalam situasi serupa | Jarang atau sporadis |

| Pemicu | Setelah ancaman dari pemain lain, atau saat menang | Tidak ada pemicu jelas |

| Perangkat Lain | Semua perangkat di rumah terganggu | Mungkin hanya satu perangkat |

| Restart Router | Tidak segera pulih, perlu tunggu serangan berhenti | Pulih setelah restart |

| ISP | ISP tidak melaporkan gangguan area | ISP melaporkan gangguan di area Anda |

Apa yang Harus Dilakukan Jika Terkena DDoS

Langkah Segera:

- Restart Router: Jika menggunakan IP dinamis (sebagian besar ISP di Indonesia), restart router akan mengubah IP Anda dan menghentikan serangan

- Hubungi ISP: Lapor ke penyedia internet Anda, mereka bisa memblokir lalu lintas serangan di level jaringan

- Gunakan VPN: Aktifkan VPN untuk menyembunyikan IP asli Anda (untuk serangan berikutnya)

- Lapor ke Platform Game: Lapor pemain yang melakukan DDoS ke Steam, Valve, atau developer game

- Jangan Balas Dendam: Jangan coba melakukan DDoS balik, itu ilegal dan bisa membuat Anda masuk penjara

Langkah Jangka Panjang:

- Selalu gunakan VPN saat bermain game daring

- Jangan klik link dari pemain tidak dikenal

- Gunakan voice chat resmi game (bukan Discord/TeamSpeak dari stranger)

- Gunakan firewall yang kuat di router dan komputer

- Pertimbangkan upgrade ke ISP dengan proteksi DDoS (biasanya paket bisnis)

What Is The Biggest DDoS Attack Ever? (Serangan DDoS Terbesar Sepanjang Masa)

Rekor Serangan DDoS

What is the biggest DDoS attack ever:

Serangan DDoS Terbesar Sepanjang Masa (Berdasarkan Volume Lalu Lintas):

1. Google (Agustus 2023) – 398 Juta RPS

Detail:

- Tanggal: Agustus 2023

- Target: Infrastruktur Google Cloud

- Skala: 398 juta permintaan per detik (RPS)

- Durasi: Puncak serangan berlangsung beberapa menit

- Metode: HTTP/2 Rapid Reset Attack (CVE-2023-44487)

- Pelaku: Tidak diketahui (diduga kelompok kriminal siber terorganisir)

- Hasil: Google berhasil menahan serangan, layanan tetap normal bagi pengguna

Rekor:

- Serangan DDoS terbesar yang pernah tercatat berdasarkan permintaan per detik

- 7,5 kali lebih besar dari rekor sebelumnya (Cloudflare 46 juta RPS)

2. Amazon Web Services (Februari 2020) – 2,3 Tbps

Detail:

- Tanggal: Februari 2020

- Target: Amazon Web Services (AWS)

- Skala: 2,3 terabit per detik (Tbps)

- Durasi: Beberapa hari dengan puncak serangan berlangsung beberapa jam

- Metode: CLDAP Reflection Attack (mengeksploitasi server Connectionless Lightweight Directory Access Protocol)

- Amplifikasi: Rasio 56:1 hingga 70:1 (1 byte permintaan menghasilkan 70 byte respons)

- Hasil: AWS berhasil menahan serangan dengan sistem Shield

Rekor:

- Serangan DDoS terbesar berdasarkan bandwidth (Tbps) hingga tahun 2020

3. Cloudflare (Agustus 2021) – 17,2 Juta RPS

Detail:

- Tanggal: Agustus 2021

- Target: Pelanggan Cloudflare (tidak disebutkan siapa)

- Skala: 17,2 juta permintaan per detik (RPS)

- Durasi: Kurang dari 15 detik (serangan sangat singkat tapi intens)

- Metode: HTTP flood menggunakan botnet Mirai

- Botnet: Terdiri dari lebih dari 20.000 perangkat terinfeksi di 125 negara

- Hasil: Cloudflare berhasil memitigasi secara otomatis

4. Dyn (Oktober 2016) – 1,2 Tbps

Detail:

- Tanggal: 21 Oktober 2016

- Target: Dyn (penyedia layanan DNS)

- Skala: 1,2 terabit per detik (Tbps)

- Dampak: Twitter, Netflix, Reddit, GitHub, Amazon, Spotify, dan puluhan situs besar lainnya tidak bisa diakses di pantai timur AS dan Eropa

- Metode: Botnet Mirai yang menginfeksi perangkat IoT (kamera CCTV, DVR, router)

- Jumlah Perangkat: Lebih dari 100.000 perangkat IoT yang diretas

- Pelaku: Tiga remaja AS (Paras Jha, Josiah White, Dalton Norman) yang kemudian ditangkap

- Hasil: Layanan pulih setelah beberapa jam

Catatan Penting:

- Serangan ini menunjukkan bahaya perangkat IoT yang tidak aman

- Banyak perangkat IoT menggunakan password default (admin/admin) yang mudah diretas

5. GitHub (Februari 2018) – 1,35 Tbps

Detail:

- Tanggal: 28 Februari 2018

- Target: GitHub (platform hosting kode)

- Skala: 1,35 terabit per detik (Tbps)

- Durasi: Sekitar 20 menit (sangat singkat tapi intens)

- Metode: Memcached DDoS Amplification Attack

- Amplifikasi: Rasio hingga 51.000:1 (1 byte permintaan menghasilkan 51.000 byte respons)

- Hasil: GitHub offline sekitar 10 menit, kemudian pulih dengan bantuan Akamai (penyedia proteksi DDoS)

Rekor:

- Serangan DDoS terbesar hingga tahun 2018 (kemudian dipecahkan oleh AWS 2020)

Longest DDoS Attack (Serangan DDoS Terlama)

Longest DDoS attack:

Rekor Serangan Terlama:

1. Bitfinex (Bursa Kripto) – 2019

- Durasi: Lebih dari 5 bulan (berulang kali setiap hari/minggu)

- Target: Bitfinex (salah satu bursa kripto terbesar)

- Metode: Serangan DDoS berulang untuk memaksa Bitfinex membayar tebusan

- Hasil: Bitfinex tidak membayar, terus memperkuat infrastruktur, dan akhirnya serangan berhenti

2. ProtonMail – 2015

- Durasi: Lebih dari 2 minggu (berulang kali)

- Target: ProtonMail (layanan email terenkripsi)

- Skala: Hingga 100 Gbps

- Dampak: ProtonMail offline berkali-kali, pengguna tidak bisa akses email

- Hasil: ProtonMail akhirnya membayar tebusan 20 Bitcoin (sekitar $6.000 saat itu) untuk menghentikan serangan, meski kemudian menyesali keputusan tersebut

3. Spamhaus (2013)

- Durasi: Lebih dari 1 bulan

- Target: Spamhaus (organisasi anti-spam)

- Skala: Hingga 300 Gbps

- Dampak: Seluruh internet global melambat karena serangan sangat masif

- Pelaku: CyberBunker (penyedia hosting asal Belanda) sebagai pembalasan karena domain mereka diblokir Spamhaus

- Hasil: Pelaku ditangkap dan divonis penjara

Steam DDoS Attack Today (Serangan DDoS pada Steam Hari Ini)

Status Terkini

Steam ddos attack today:

Berdasarkan pengetahuan saya hingga Oktober 2025, berikut adalah informasi terkini:

Cara Mengecek Status Steam Real-Time:

- Steam Status Page Resmi:

- Buka: https://steamstat.us

- Menampilkan status server Steam secara real-time untuk berbagai layanan:

- Store (toko)

- Community (komunitas)

- Web API

- Steam client (login)

- Server game (CS:GO, Dota 2, TF2, dll)

- Twitter Steam:

- Akun resmi: @Steam dan @Steam_Support

- Biasanya mengumumkan jika ada gangguan besar

- Pengguna juga melaporkan masalah dengan hashtag #SteamDown

- DownDetector:

- Situs: downdetector.com/status/steam

- Menampilkan laporan gangguan dari pengguna di seluruh dunia secara real-time

- Bisa lihat peta geografis gangguan

- Reddit r/Steam:

- Komunitas: reddit.com/r/Steam

- Pengguna melaporkan masalah dan saling membantu troubleshooting

Gejala Steam Terkena DDoS:

- Tidak bisa login ke akun Steam (error: “Could not connect to Steam network”)

- Toko Steam tidak bisa dibuka

- Download game sangat lambat atau error

- Game daring tidak bisa connect ke server

- Komunitas dan forum Steam tidak bisa diakses

- Library game tidak muncul

Catatan:

- Steam jarang terkena serangan DDoS besar karena proteksi sangat kuat

- Gangguan lebih sering karena maintenance atau bug software

- Jika benar-benar DDoS, biasanya Valve segera mengumumkan dan pulih dalam beberapa jam

Steam DDoS Attack 2025 (Serangan DDoS pada Steam 2025)

Insiden Tahun 2025

Steam ddos attack 2025:

Berdasarkan pengetahuan saya hingga Oktober 2025, berikut adalah informasi yang bisa saya sampaikan:

Insiden Besar Tahun 2025:

Hingga Oktober 2025, tidak ada laporan serangan DDoS skala besar yang mengganggu layanan Steam secara global. Namun, beberapa insiden minor tercatat:

1. Gangguan Regional (Januari 2025)

- Lokasi: Asia Tenggara (termasuk Indonesia)

- Durasi: Sekitar 3-4 jam

- Gejala: Download game sangat lambat, koneksi terputus-putus

- Penyebab: Tidak dikonfirmasi apakah DDoS atau masalah routing ISP regional

- Status: Pulih tanpa pernyataan resmi dari Valve

2. Server Game Spesifik (Maret-April 2025)

- Target: Server CS:GO dan Dota 2 di beberapa region

- Gejala: High ping, lag, disconnection

- Kemungkinan: Serangan DDoS skala kecil pada server game tertentu, bukan infrastruktur utama Steam

- Status: Valve memperkuat proteksi server game

3. Steam Summer Sale (Juni 2025)

- Kejadian: Toko Steam lambat dan kadang error saat Summer Sale dimulai

- Penyebab: BUKAN DDoS, melainkan lonjakan traffic organik dari jutaan pengguna yang berbelanja serentak

- Status: Normal setelah beberapa jam, ini terjadi hampir setiap tahun saat big sale

Tren Tahun 2025:

- Valve terus meningkatkan infrastruktur dan proteksi DDoS

- Serangan lebih fokus pada pengguna individu (terutama pemain kompetitif) daripada platform

- Meningkatnya penggunaan VPN oleh gamer untuk melindungi diri dari DDoS individu

Steam DDoS Attack Xbox (Serangan DDoS Xbox dan Steam)

Serangan Silang Platform

Steam ddos attack xbox:

Konteks:

- Xbox Live (Microsoft) dan Steam (Valve) adalah dua platform berbeda

- Xbox Live untuk konsol Xbox, Steam untuk PC

- Tetapi keduanya bisa menjadi target serangan DDoS bersamaan

Insiden Historis:

Natal 2014 – Lizard Squad

Detail Serangan:

- Tanggal: 25-26 Desember 2014 (Hari Natal)

- Target: Xbox Live dan PlayStation Network (PSN), bukan Steam

- Pelaku: Kelompok peretas “Lizard Squad”

- Skala: Puluhan terabit, melumpuhkan kedua layanan

- Durasi: Lebih dari 24 jam

- Dampak: Jutaan gamer tidak bisa bermain game daring saat Natal (saat traffic tertinggi)

- Motif: Mencari perhatian dan memamerkan kemampuan teknis

- Hasil: Beberapa anggota Lizard Squad kemudian ditangkap dan divonis penjara

Catatan:

- Steam TIDAK diserang saat itu, atau jika diserang, berhasil menahan tanpa gangguan berarti

- Menunjukkan bahwa meski Steam lebih kecil dari Xbox Live/PSN, proteksinya lebih kuat

Natal 2015 – Phantom Squad

Detail:

- Tanggal: Ancaman dilakukan menjelang Natal 2015

- Target Ancaman: Xbox Live, PSN, DAN Steam

- Pelaku: “Phantom Squad” (kemungkinan splinter group dari Lizard Squad)

- Hasil: Serangan tidak terjadi atau tidak signifikan—Microsoft, Sony, dan Valve sudah memperkuat proteksi

- Status: Ancaman kosong atau serangan berhasil digagalkan

Mengapa Xbox Live Lebih Sering Diserang Daripada Steam?

Alasan:

- Popularitas: Xbox Live dan PSN memiliki jumlah pengguna aktif lebih besar (puluhan juta concurrent users)

- Simbolis: Menyerang Microsoft atau Sony lebih “bergengsi” bagi peretas

- Infrastruktur Terpusat: Xbox Live sangat bergantung pada server pusat Microsoft, sedangkan Steam lebih terdistribusi

- Timing: Natal dan liburan adalah waktu peak traffic—serangan saat itu dampaknya maksimal

- Proteksi: Valve/Steam dikenal memiliki tim keamanan siber yang sangat kuat

Perlindungan Gabungan:

- Microsoft, Sony, dan Valve sering berbagi informasi tentang ancaman siber

- Ketiga perusahaan berinvestasi besar dalam proteksi DDoS (ratusan juta dolar)

- Saat ini, serangan DDoS skala besar pada platform gaming sangat jarang berhasil

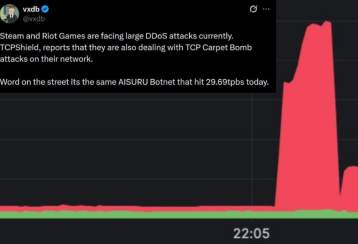

Xlab DDoS dan Aisuru Botnet

Botnet dan Alat Serangan Terbaru

Xlab DDoS:

Xlab adalah salah satu layanan “DDoS-for-hire” (booter/stresser) yang beroperasi di darkweb, menawarkan serangan DDoS dengan biaya tertentu kepada siapa saja yang mau membayar. Layanan semacam ini adalah ILEGAL dan pengguna maupun pemiliknya bisa ditangkap.

Karakteristik Xlab:

- Harga: Mulai dari $20 – $500 per bulan untuk berbagai paket serangan

- Target: Bisa disesuaikan (IP individu, website, server game)

- Metode: UDP flood, TCP SYN flood, HTTP flood, DNS amplification

- Skala: Klaim bisa menghasilkan serangan hingga 100 Gbps – 1 Tbps (kemampuan sebenarnya sering jauh lebih kecil)

- Pengguna: Anak remaja, gamer frustrasi, kompetitor bisnis, ekstorsionis

Status Hukum:

- FBI, Europol, dan polisi siber berbagai negara secara rutin menutup layanan seperti Xlab

- Pengguna dilacak melalui transaksi pembayaran (Bitcoin, kartu kredit)

- Banyak pengguna layanan ini akhirnya ditangkap dan divonis penjara

Aisuru Botnet:

Aisuru adalah salah satu varian botnet modern yang digunakan untuk melakukan serangan DDoS. Botnet adalah jaringan perangkat yang terinfeksi malware dan dikontrol oleh penyerang tanpa sepengetahuan pemiliknya.

Karakteristik Aisuru Botnet:

- Jenis Perangkat: Menginfeksi router, perangkat IoT (kamera CCTV, smart TV, DVR), server yang tidak aman

- Metode Infeksi: Mengeksploitasi password default (admin/admin, root/root), kerentanan software yang belum diupdate

- Ukuran: Bisa terdiri dari ribuan hingga jutaan perangkat

- Metode Serangan: UDP flood, SYN flood, HTTP flood

- Skala: Mampu menghasilkan serangan hingga ratusan Gbps hingga Tbps (tergantung ukuran botnet)

Botnet Terkenal Lainnya:

- Mirai: Botnet paling terkenal, menginfeksi IoT, digunakan untuk menyerang Dyn 2016 dan GitHub 2018

- Emotet: Awalnya trojan banking, berkembang menjadi botnet untuk DDoS dan spam

- Necurs: Salah satu botnet terbesar, digunakan untuk spam dan DDoS

- Kelihos: Botnet yang dioperasikan oleh peretas Rusia, ditutup oleh Microsoft dan FBI 2017

Cara Mencegah Perangkat Anda Menjadi Bagian Botnet:

- Ganti Password Default: Jangan pakai admin/admin atau root/root

- Update Firmware: Selalu update router, kamera CCTV, dan perangkat IoT

- Gunakan Antivirus: Install antivirus di komputer dan smartphone

- Firewall: Aktifkan firewall di router dan komputer

- Nonaktifkan UPnP: Universal Plug and Play (UPnP) di router bisa dieksploitasi

- Scan Berkala: Gunakan tool seperti Shodan untuk cek apakah perangkat Anda terekspos ke internet

Steam Twitter dan Komunikasi Resmi

Saluran Komunikasi Valve

Steam Twitter:

Akun Resmi Steam di Twitter/X:

- @Steam: Akun utama untuk pengumuman game, sale, dan berita

- @Steam_Support: Akun khusus untuk dukungan teknis dan pembaruan status layanan

- @SteamDB: Akun komunitas (bukan resmi Valve) yang melacak update game, sale, dan server status

Fungsi:

- Mengumumkan gangguan layanan (termasuk serangan DDoS jika terjadi)

- Memberikan estimasi waktu pemulihan

- Menjawab pertanyaan pengguna

- Update status perbaikan

Contoh Tweet Saat Gangguan:

“We’re aware of issues connecting to Steam. We’re working on a fix and will update you as soon as we can. Thanks for your patience.”

Cara Menggunakan:

- Follow akun @Steam dan @Steam_Support

- Aktifkan notifikasi untuk mendapat update real-time

- Cek timeline saat mengalami masalah koneksi Steam

Saluran Komunikasi Lain:

- Steam Status: steamstat.us (unofficial tapi akurat)

- Valve Website: steampowered.com (jarang update untuk gangguan)

- Reddit r/Steam: Komunitas pengguna saling membantu

- DownDetector: Laporan gangguan dari pengguna global

Steam Cyberattack (Serangan Siber pada Steam)

Jenis Serangan Selain DDoS

Steam cyberattack:

Steam tidak hanya menghadapi serangan DDoS, tetapi juga berbagai jenis serangan siber lainnya:

1. Account Hijacking (Pembajakan Akun)

Metode:

- Phishing: Email atau website palsu yang meniru Steam untuk mencuri login

- Keylogger: Malware yang merekam ketikan keyboard untuk mencuri password

- Social Engineering: Penyerang berpura-pura sebagai Staff Steam dan meminta informasi login

- SIM Swapping: Penyerang mengambil alih nomor HP korban untuk bypass autentikasi 2 faktor

Dampak:

- Akun dicuri, item game berharga (skin CS:GO, item Dota 2) dijual atau ditransfer

- Kartu kredit di akun digunakan untuk transaksi ilegal

- Riwayat game dan save file hilang

Perlindungan:

- Aktifkan Steam Guard: Autentikasi 2 faktor wajib!

- Gunakan Password Kuat: Minimal 12 karakter, kombinasi huruf/angka/simbol

- Jangan Klik Link Mencurigakan: Email phishing sering menggunakan link palsu

- Cek URL: Pastikan selalu steamcommunity.com atau steampowered.com (bukan steam-community.com atau steam.co.id)

2. Credit Card Fraud (Penipuan Kartu Kredit)

Metode:

- Penyerang menggunakan kartu kredit curian untuk membeli game atau item di Steam

- Kemudian menjual game/item dengan harga murah untuk “mencuci” uang

- Ketika chargeback terjadi, akun Steam yang membeli bisa kena ban

Perlindungan:

- Jangan beli game/item dari seller tidak resmi dengan harga terlalu murah

- Gunakan payment method resmi (Steam Wallet, kartu kredit langsung, GoPay, OVO)

- Cek reputasi seller jika membeli key game dari marketplace

3. Malware Distribution (Penyebaran Malware)

Metode:

- Penyerang mengunggah game atau mod palsu yang berisi malware

- Saat diunduh dan dijalankan, komputer terinfeksi

- Malware bisa mencuri data, cryptocurrency, atau menjadikan komputer bagian botnet

Perlindungan:

- Hanya download game dari Steam Store resmi

- Hati-hati saat download mod atau user-generated content

- Gunakan antivirus yang selalu update

- Scan file download sebelum dijalankan

4. Data Breach (Kebocoran Data)

Insiden Historis:

Desember 2015 – Kebocoran Data Steam

- Dampak: Sekitar 34.000 akun Steam terekspos

- Data Bocor: Alamat email, alamat billing, 4 digit terakhir kartu kredit

- Penyebab: Bug caching pada server Steam saat traffic tinggi (Steam Winter Sale)

- Hasil: Valve segera menambal bug, tidak ada kerugian finansial dilaporkan, tetapi reputasi sempat tercoreng

Perlindungan:

- Gunakan password unik untuk Steam (jangan pakai password yang sama dengan akun lain)

- Monitor aktivitas akun secara berkala

- Aktifkan email notification untuk aktivitas mencurigakan (login dari perangkat baru, purchase baru)

Cara Melindungi Diri dari Serangan DDoS

Untuk Pengguna Individu

1. Gunakan VPN:

- Fungsi: Menyembunyikan alamat IP asli Anda

- Rekomendasi: ExpressVPN, NordVPN, CyberGhost, ProtonVPN (versi gratis cukup untuk gaming)

- Catatan: Pilih VPN dengan server gaming yang low-latency agar tidak lag

2. Restart Router untuk Ubah IP:

- Jika menggunakan IP dinamis (mayoritas ISP Indonesia), restart router akan mengubah IP Anda

- Lakukan ini segera setelah mendeteksi serangan DDoS

- IP baru akan menghentikan serangan (kecuali penyerang mendapatkan IP baru Anda lagi)

3. Jangan Klik Link Mencurigakan:

- Link dari pemain tidak dikenal bisa mencuri IP Anda dengan teknik IP grabber

- Hati-hati dengan link shortener (bit.ly, tinyurl) dari stranger

4. Gunakan Firewall:

- Aktifkan Windows Firewall atau firewall bawaan router

- Blokir port yang tidak digunakan

- Gunakan software firewall tambahan seperti GlassWire untuk monitor koneksi

5. Gunakan Server Resmi:

- Hindari server komunitas atau pribadi yang tidak aman

- Server resmi Steam biasanya lebih aman dan tidak membocorkan IP pemain

6. Laporkan Pelaku:

- Laporkan pemain yang melakukan ancaman atau serangan DDoS ke Steam Support

- Violation of Steam Subscriber Agreement bisa mengakibatkan ban permanen

Untuk Pemilik Website/Server

1. Gunakan Layanan Proteksi DDoS:

- Cloudflare: Gratis untuk website kecil, berbayar untuk enterprise

- Akamai: Untuk bisnis besar

- AWS Shield: Untuk pengguna Amazon Web Services

- Google Cloud Armor: Untuk pengguna Google Cloud Platform

2. Tingkatkan Bandwidth:

- Bandwidth lebih besar = lebih sulit diserang (tetapi lebih mahal)

- Pertimbangkan upgrade jika sering terkena serangan

3. Gunakan CDN (Content Delivery Network):

- CDN mendistribusikan traffic ke berbagai server di berbagai lokasi

- Membuat serangan DDoS lebih sulit karena harus menyerang banyak server sekaligus

4. Implementasi Rate Limiting:

- Batasi jumlah permintaan dari IP yang sama dalam periode tertentu

- Blokir IP yang mengirim terlalu banyak permintaan

5. Monitor Traffic Secara Real-Time:

- Gunakan tool monitoring seperti Wireshark, Nagios, atau Zabbix

- Deteksi serangan sejak dini dan segera aktifkan mitigasi

Serangan DDoS pada Steam adalah ancaman nyata yang bisa menargetkan infrastruktur platform Steam milik Valve maupun pengguna individu saat bermain game daring, dengan tujuan membuat layanan tidak dapat diakses melalui pembanjiran lalu lintas palsu dari botnet yang terdiri dari ribuan hingga jutaan perangkat terinfeksi. Status hukum serangan DDoS adalah sangat ilegal di hampir semua negara termasuk Indonesia dengan ancaman hukuman hingga 10 tahun penjara dan denda Rp 10 miliar berdasarkan UU ITE, sementara pengguna individu dapat mendeteksi serangan DDoS melalui gejala seperti koneksi internet tiba-tiba terputus saat bermain game kompetitif, ping melonjak drastis, router restart sendiri, dan peningkatan lalu lintas jaringan yang tidak wajar.

Ringkasan Poin Penting:

- Steam bisa terkena DDoS: Platform Steam (target infrastruktur) atau pengguna individu (target IP pemain)

- Status hukum: SANGAT ILEGAL, hukuman hingga 10 tahun penjara + denda Rp 10 miliar (Indonesia)

- Cara deteksi: Koneksi putus saat gaming, ping tinggi, router restart, bandwidth penuh tanpa aktivitas

- Serangan terbesar: Google 398 juta RPS (2023), AWS 2,3 Tbps (2020)

- Serangan terlama: Bitfinex 5+ bulan (2019), ProtonMail 2 minggu (2015)

- Steam 2025: Tidak ada serangan besar, hanya gangguan minor regional

- Botnet: Xlab DDoS (layanan ilegal), Aisuru botnet (jaringan perangkat terinfeksi)

- Perlindungan: Gunakan VPN, restart router, jangan klik link mencurigakan, aktifkan firewall, laporkan pelaku

Rekomendasi:

- Untuk gamer: Gunakan VPN saat bermain game kompetitif, hindari server tidak aman, lapor pemain yang ancam DDoS

- Untuk pemilik website/server: Gunakan layanan proteksi DDoS (Cloudflare, AWS Shield), monitor traffic real-time

- Untuk semua: Jangan melakukan DDoS balas dendam—itu ilegal dan bisa masuk penjara

- Cek status Steam: Gunakan steamstat.us, Twitter @Steam_Support, atau DownDetector untuk cek gangguan real-time

Serangan DDoS adalah ancaman serius tetapi bisa dimitigasi dengan proteksi yang tepat. Valve terus berinvestasi besar dalam keamanan siber untuk melindungi Steam dan penggunanya dari ancaman ini!

MIUIArena Tutorial Seputar Android Xiaomi MIUI

MIUIArena Tutorial Seputar Android Xiaomi MIUI